Tópicos populares: Multilogin X, Multilogin 6,

Plugins de navegador potencialmente vulneráveis

Índice

Os plugins não devem ser confundidos com complementos de navegador. Um complemento é um tipo de extensão de navegador que você normalmente baixa de um lugar como a Chrome Store. Os complementos são executados durante um processo do navegador. Exemplos de complementos de navegador são AdBlock e Ghostery.

Em comparação, os plugins normalmente vêm pré-instalados com o navegador ou são baixados de um site de terceiros. Exemplos de plugins são o Adobe Flash e o Widevine. Os plugins normalmente são executados em um processo separado que herda todos os direitos do usuário ativo no momento, o que causa todo tipo de vulnerabilidade.

O perigo de deixar plugins habilitados

Alguns plugins, como Flash e Widevine, têm uma API documentada que permite recuperar vários dados sobre a máquina que podem ser identificados individualmente. Outros plugins também podem ter uma API, seja pública ou privada, que pode ser um perigo para sua privacidade online. Como os plugins são essencialmente arquivos binários de código fechado, não há uma maneira segura de avaliar quais falhas de segurança um determinado plugin pode ter.

Fingerprinting por enumeração

Outro perigo vem da enumeração de plugins do navegador. Mesmo que um site não seja capaz ou não queira recuperar dados de identificação individual por meio de APIs de plugins, ele ainda poderá coletar dados de identificação individual sob a forma de uma lista de plugins. Uma lista de plugins que contém uma versão para cada plugin pode restringir significativamente o segmento ao qual um usuário pertence. Várias sessões de navegação podem ser vinculadas com base apenas nesses dados ou combinadas com outros dados.

Plugins padrão no Firefox e no Chrome

Por padrão, o Firefox não tem plugins instalados.

O Chrome tem quatro plugins incluídos:

- Chrome PDF

- Chrome PDF viewer

- Cliente Nativo

- Widevine Content Decryption Module

Como o Multilogin funciona com plugins

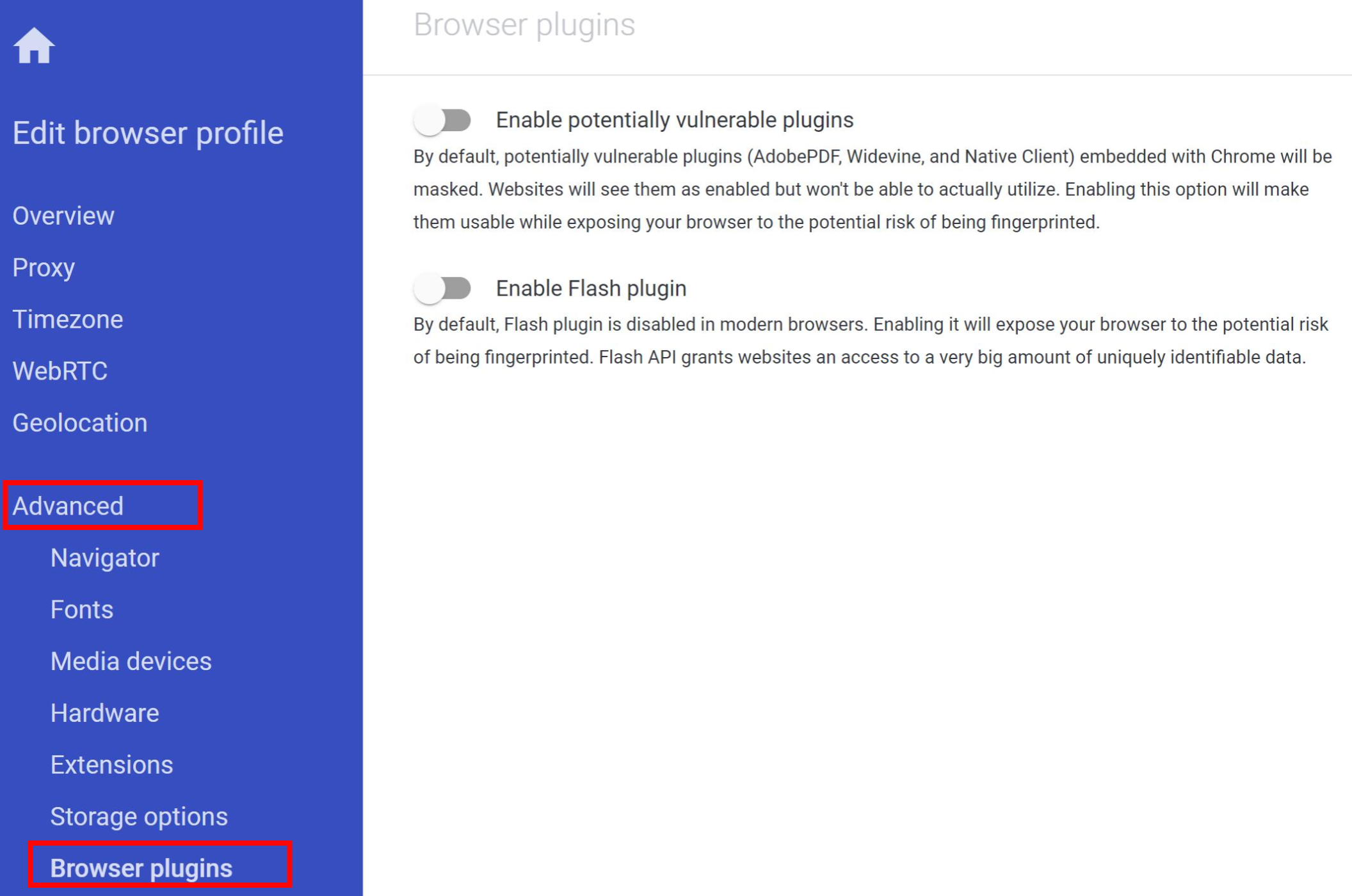

Se você abrir as configurações do seu perfil e for em "Avançado" → "Plugins do navegador", você vai ver duas opções:

- Habilitar plugins potencialmente vulneráveis

- Habilitar plugin Flash

Ambas as opções estão desabilitadas por padrão. Isso significa que:

- No Stealthfox nenhum plugin está habilitado

- No Mimic os sites não conseguirão acessar os plugins, mesmo que eles apareçam como ativados

Existem botões separados para ativar o plugin Flash e todos os outros plugins padrão. Fazemos desta forma por dois motivos. Em primeiro lugar, o plugin Flash é indiscutivelmente mais perigoso que o resto, já que foi o primeiro a ser usado por sites para obter fingerprints de usuários. Em segundo lugar, Flash também é o plugin mais necessário dos quatro em certos casos.

Recomendamos que você deixe ambas as opções sempre desativadas. Se por um bom motivo você decidir ativar qualquer uma das duas, lembre-se de que você está se expondo a um risco potencial de revelar a sites dados que podem ser identificados individualmente.

Podemos alterar os dados que o plugin Flash revela?

Embora isso seja possível em teoria, não faz sentido na vida real. Em teoria, seria necessário desmontar todas as versões do plugin Flash e injetar seu próprio código binário nelas, o que é uma tarefa de Sísifo. Além disso, agrupar plugins Flash modificados dessa forma seria ilegal.

Isso também é desnecessário, porque os desenvolvedores de todos os navegadores modernos já perceberam a ameaça do plugin Flash. Agora ele está desabilitado por padrão em todos os navegadores populares. Ao desativá-lo, você se perde na multidão, enquanto que ativá-lo proativamente faz com que você se destaque.

Multilogin X

Multilogin X

Multilogin 6

Multilogin 6